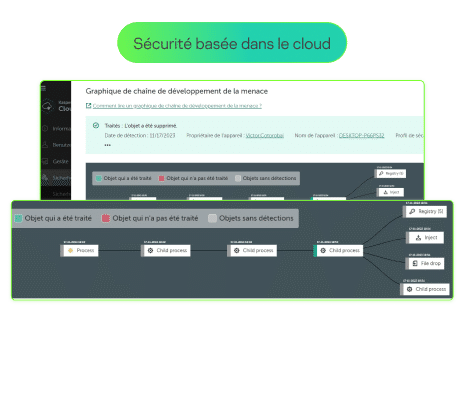

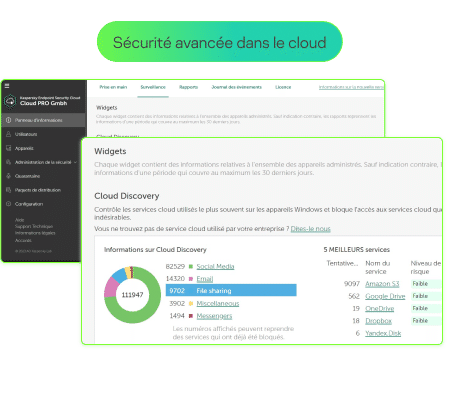

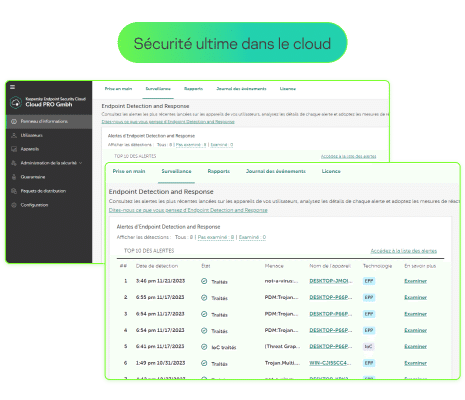

Revisitez la sécurité de l'entreprise avec Kaspersky Next EDR Foundations

Une solution de sécurité robuste qui associe le machine learning avancé à la Threat Intelligence inégalée de Kaspersky.

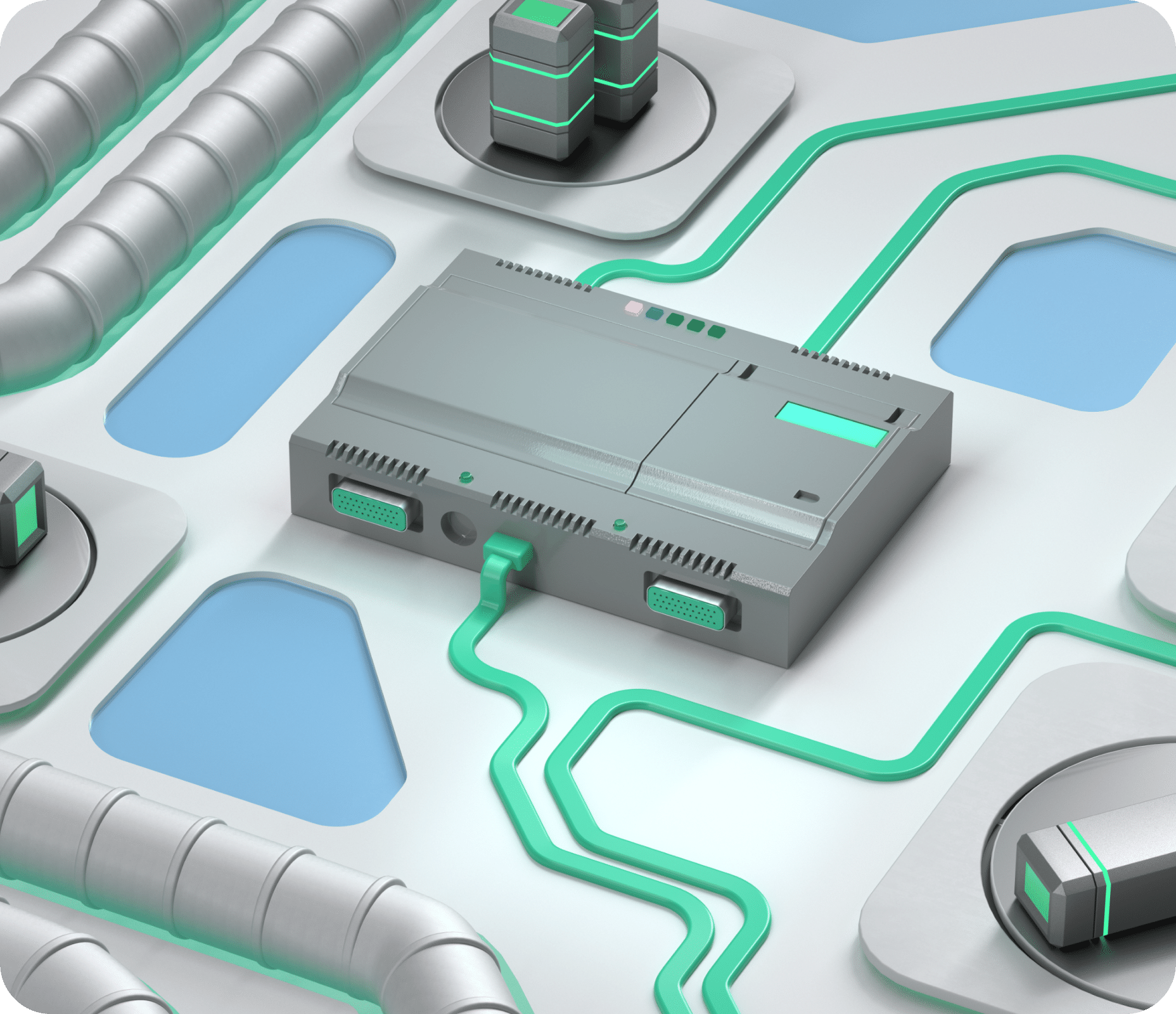

Kaspersky Next EDR Foundations offre une couverture multicouche pour l'ensemble de votre système informatique avec une protection complète des terminaux contre une multitude de vecteurs d'attaque, y compris les menaces sans fichier, les exploits et les rootkits.